Взламываем Windows Server через 1С |

Здравствуйте Гость [ Вход | Регистрация ] | Форум в сети 6783-й день

|

Шановні користувачі! Запрошуємо вас до офіційного телеграм-канала 0day Community. Тут ви зможете поспілкуватися одне з одним та дізнатися про останні новини щодо роботи ресурса, поставити запитання до адміністрації, тощо. Перейти до телеграм-канала можна відсканувавши QR-код або натиснувши на посилання: @zeroday_ua |

| Koka-ftp |

Пост

#1

|

|

Репутация:  909 909  Старожил     Группа: Пользователи Сообщений: 3 278 С нами с: 10-April 08 |

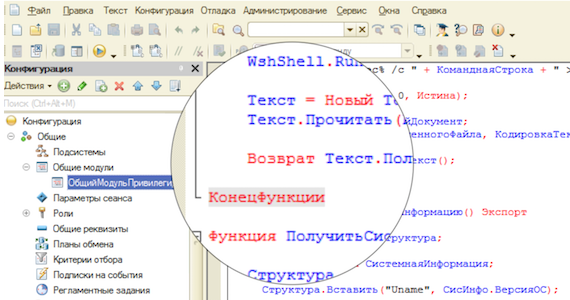

Сегодня мы расскажем, как можно получить права локального администратора на сервере MS Windows Server 2016 через незащищенную базу 1С: Предприятие 8. Мы уверены в том, что данный кейс будет интересен, как специалистам по информационной безопасности, так и системным администраторам. В конце Вас ждет бонус. Во время выполнения внутреннего тестирования на проникновение мы столкнулись с крайне редкой ситуацией, в сети Заказчика не было обнаружено ни одной уязвимости с помощью автоматизированных сканеров уязвимостей. ДИБ (Департамент информационной безопасности) Заказчика тщательно «пропылесосил» все свои активы и этим закрыл большинство стандартных векторов атак. Мы смогли реализовать несколько сценариев и о самом интересном рассказываем https://habr.com/post/352566/ |

|

Ответов(1 - 1)

| -13- |

Пост

#2

|

|

Благодарности: 5715 Репутация:  1254 1254  Ветеран      Группа: Модеры Сообщений: 6 284 С нами с: 17-October 06 |

картинка неправильная

вот какая должна быть  |

|

|

Упрощённая версия | Сейчас: 9th October 2024 - 20:42 |

| Сайт не розміщує електронні версії творів, а займається лише колекціонуванням та каталогізацією посилань, що публікуються нашими користувачами. Якщо Ви є правовласником якоїсь частини опублікованого матеріалу та не бажаєте, щоб посилання на нього знаходилось в нашому каталозі, зв’яжіться з нами і ми видалимо його. Файли для обміну надані користувачами сайту і адміністрація не несе відповідальності за їх вміст. |